Investigadores de la Escuela Superior de Tecnología de la Universidad Moulay Ismail de Marruecos han llevado a cabo un análisis exhaustivo de los nuevos retos de ciberseguridad en los sistemas eléctricos y han detallado los recientes avances en estrategias de detección y defensa.

Su trabajo destaca el papel cada vez más importante de la IA en la mejora del control, la protección y la resiliencia de las redes inteligentes modernas. También clasifica las amenazas cibernéticas por origen, impacto y capas del sistema afectadas para ofrecer una comprensión estructurada, y revisa los sistemas de detección de intrusiones (IDS) basados en el aprendizaje automático y la optimización para los sistemas eléctricos.

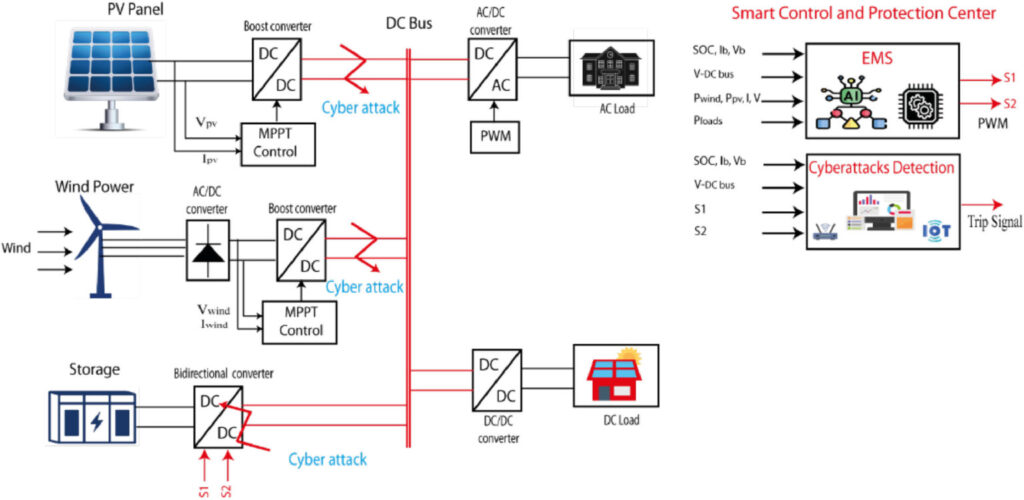

Los investigadores destacaron que las redes inteligentes renovables se enfrentan a diversas amenazas cibernéticas que pueden interrumpir las operaciones y comprometer los datos. Los ataques de denegación de servicio distribuido (DDoS), por ejemplo, inundan las redes con tráfico, bloqueando el acceso legítimo y retrasando las acciones de control, mientras que los ataques a la integridad de los datos manipulan los datos de los sensores o de control, provocando decisiones erróneas o apagones.

Además, los ataques de repetición retransmiten datos interceptados para confundir al sistema, y los ataques de inyección de datos falsos alteran sutilmente los datos en tiempo real para imitar las operaciones normales mientras interrumpen la red. Los ataques encubiertos inyectan señales ocultas que manipulan el comportamiento del sistema sin ser detectados, mientras que los ataques basados en dispositivos IoT explotan vulnerabilidades en medidores o sensores para propagar malware, robar datos o lanzar ataques de denegación de servicio (DoS).

Por último, los ataques de dinámica cero aprovechan los modelos del sistema para generar señales ocultas que no alteran las mediciones de salida pero afectan a las operaciones, lo que supone sofisticadas amenazas sigilosas para la seguridad de las redes inteligentes.

Los investigadores advirtieron que, si bien las redes inteligentes han mejorado la eficiencia energética y la flexibilidad gracias a herramientas de comunicación avanzadas y fuentes de energía distribuidas, también han introducido nuevas vulnerabilidades cibernéticas. Amenazas como el phishing, el malware, los ataques DoS y la inyección de datos falsos (FDI) pueden interrumpir las operaciones, comprometer los datos y dañar la infraestructura.

Recomiendan implementar estrategias de defensa que mantengan la confidencialidad, la integridad y la disponibilidad, al tiempo que incorporen la autenticación, la autorización, la privacidad y la fiabilidad. El aprendizaje automático y los sistemas de detección de intrusiones basados en datos pueden ayudar a identificar anomalías y detectar ataques FDI en tiempo real, particularmente en redes inteligentes y sistemas de control industrial como SCADA, que dependen de mediciones precisas de los sensores para la estimación del estado.

El equipo de investigación también alentó a los propietarios de activos energéticos y a los operadores de redes a adoptar medidas de seguridad en las subestaciones y análisis de vulnerabilidad de protocolos para detectar riesgos a nivel de hardware y de red. Se destacan la cadena de bloques, los libros de contabilidad distribuidos y los métodos de transformación de Hilbert-Huang como herramientas para fortalecer aún más la ciberseguridad.

Los dispositivos del IoT, incluidos los sensores y los medidores inteligentes, deben protegerse mediante una autenticación sólida, procedimientos de arranque seguro, actualizaciones frecuentes del firmware y medidas de seguridad estandarizadas entre los distintos fabricantes. Los datos confidenciales de la red eléctrica deben protegerse utilizando técnicas como el cifrado homomórfico para mantener la confidencialidad durante el almacenamiento y la transmisión.

«Un enfoque de seguridad de múltiples niveles que incluya cortafuegos, sistemas de detección de intrusiones y segmentación de la red puede mejorar la resiliencia de la red eléctrica. Extraer elementos críticos de dispositivos IoT vulnerables y aprovechar canales de control redundantes garantiza la continuidad operativa durante los ataques», afirmaron los investigadores.

Se deben implementar sistemas de aprendizaje automático y detección de anomalías para permitir la identificación en tiempo real de actividades irregulares, incluyendo la intrusión de dispositivos extraños (FDI) y la propagación de malware. Los protocolos estandarizados y las medidas de respuesta rápida ante incidentes también deberían respaldar la colaboración entre los operadores de la red, los fabricantes de dispositivos IoT y los reguladores, facilitada por plataformas de intercambio de información.

Los investigadores enfatizan que los ataques centrados en las personas, incluyendo el phishing y la ingeniería social, siguen siendo amenazas significativas, pero estas pueden mitigarse mediante la capacitación regular del personal y los usuarios.

La revisión fue presentada en «Cybersecurity challenges and defense strategies for next-generation power systems» (Desafíos de ciberseguridad y estrategias de defensa para los sistemas de energía de próxima generación), publicado en Cyber-Physical Energy Systems.

Este contenido está protegido por derechos de autor y no se puede reutilizar. Si desea cooperar con nosotros y desea reutilizar parte de nuestro contenido, contacte: editors@pv-magazine.com.

Al enviar este formulario, usted acepta que pv magazine utilice sus datos con el fin de publicar su comentario.

Sus datos personales solo se divulgarán o transmitirán a terceros para evitar el filtrado de spam o si es necesario para el mantenimiento técnico del sitio web. Cualquier otra transferencia a terceros no tendrá lugar a menos que esté justificada sobre la base de las regulaciones de protección de datos aplicables o si pv magazine está legalmente obligado a hacerlo.

Puede revocar este consentimiento en cualquier momento con efecto para el futuro, en cuyo caso sus datos personales se eliminarán inmediatamente. De lo contrario, sus datos serán eliminados cuando pv magazine haya procesado su solicitud o si se ha cumplido el propósito del almacenamiento de datos.

Puede encontrar más información sobre privacidad de datos en nuestra Política de protección de datos.